Geçiş Kontrol Yazılımı, günümüz kurumsal güvenliğinin çekirdeğini oluşturan merkezi bir çözümdür. Bu yazılım, fiziksel kapı erişiminden dijital kaynaklara kadar tüm geçişleri tek bir platformda yönetir ve denetler. İş akışını güçlendiren kimlik doğrulama ve yetkilendirme süreçleri, kurumsal güvenlik politikaları ile uygulanabilirliğini artırır ve geçiş kontrol yazılımı kavramını somutlaştırır. Ayrıca, RBAC, MFA entegrasyonu ve loglama ile olay müdahalesi yetenekleri sayesinde iç güvenlik politikaları uyumu konusunda kritik bir köprü kurar. Bu çözümler, kimlik doğrulama ve yetkilendirme çözümleri ile kimlik ve erişim yönetimi (IAM) alanında merkezi kontrol ve denetim sağlar.

Bu konuyu farklı bir bakışla ele aldığımızda, kapı güvenliği ile dijital varlıkların yönetimini bir araya getiren erişim kontrol çözümleri olarak görüyoruz. Kullanıcı kimliklerini doğrulama ve yetkilendirme süreçleri, kurumsal güvenlik altyapısının temelini oluşturan dijital kimlik yönetimi (IAM) ve tek oturum açma (SSO) entegrasyonları ile güçlendirilir. İç güvenlik politikaları uyumu, politika kurallarının günlük operasyonlara sorunsuz şekilde yansımasını sağlayan bir uyum katmanı olarak bu çözümlerin omurgasını oluşturur ve loglar ile denetim izlerini merkezileştirir. Bu sistemler, güvenlik olaylarına hızlı müdahale için SIEM uyumlu entegrasyonlar, RBAC/ABAC tabanlı yetkilendirme modelleri ve olay yönetimi bileşenleriyle zenginleşir. Sonuç olarak, kapalı alan güvenliğini dijital koruma ile bütünleştiren bu mimari, güvenli büyümeyi destekleyen esnek bir güvenlik altyapısı sunar.

Geçiş Kontrol Yazılımı nedir ve kurumsal güvenlik politikaları ile entegrasyonu

Geçiş Kontrol Yazılımı, binalara ve dijital kaynaklara giriş çıkış süreçlerini merkezi olarak yöneten, olayları kaydeden ve güvenlik kurallarını uygulanabilir bir şekilde ihraç eden bir çözümdür. Bu yazılım, fiziksel güvenliği güçlendirmenin ötesinde kurumsal güvenlik politikalarını hayata geçirir ve kimlik doğrulama ile yetkilendirme süreçlerini tek noktadan yönetir. Böylece geçişlerin hangi koşullarda ve hangi kaynaklara erişime açık olduğunu açıkça tanımlar ve izlenebilirliği artırır.

Güçlü entegrasyon yetenekleri sayesinde Geçiş Kontrol Yazılımı, kurumsal güvenlik politikaları ile uyumlu bir çerçeve sunar. İnsan Kaynakları (HR) verileri, kurumsal IAM çözümleri ve SIEM sistemleriyle sorunsuz entegrasyon sağlayarak loglama, denetim izi ve olay müdahalesi süreçlerini tek bir merkezi noktada birleştirir. Bu entegrasyon, iç güvenlik politikaları uyumu için gerekli olan görünürlük ve kontrolü temin eder ve güvenlik ekibinin olayları geçmişe dönük olarak incelemesini kolaylaştırır.

İç güvenlik politikaları uyumu ve denetim süreçleri

İç güvenlik politikaları uyumu, operasyonel faaliyetlerin güvenli ve sürdürülebilir biçimde yürütülmesini sağlayan bir çerçevedir. Geçiş Kontrol Yazılımı, bu çerçeveyi günlük operasyonlara entegre ederek uyum otomasyonu ve hızlı politika güncellemeleri sunar. Böylece değişen regülasyonlar karşısında bile güvenlik politikaları uygulanabilir ve izlenebilir kalır.

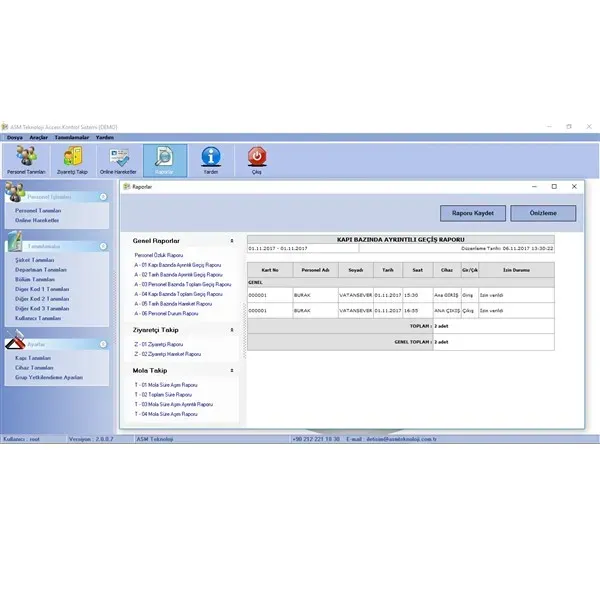

Denetim izi ve raporlama, iç güvenlik politikaları uyumunun temel parçalarıdır. Yazılım, yetkilendirme değişiklikleri, erişim geçmişi ve güvenlik olaylarını merkezi bir görünüm altında toplar; SOC ekipleri için net denetim formları ve yanıt planları oluşturur. Ayrıca eşleşen veri kaynaklarının (HR verileri, CIAM kayıtları, güvenlik logları) doğru entegrasyonu sayesinde uyum raporları güvenilir ve denetlenebilir olur.

Kimlik doğrulama ve yetkilendirme çözümleri ile IAM entegrasyonu

Güçlü güvenlik için kimlik doğrulama ve yetkilendirme çözümleri kritik bir rol oynar. Geçiş Kontrol Yazılımı, IAM altyapılarıyla entegre olarak merkezi kimlik yönetimi sağlar; hesap devreye alma ve emeklendirme süreçlerini hızlandırır ve hata oranını düşürür. SSO ve MFA entegrasyonu ile kullanıcı deneyimi iyileştirilir ve güvenlik seviyesi yükseltilir.

Yetkilendirme devri ve denetim, kimlik doğrulama ve yetkilendirme çözümlerinin temel avantajlarındandır. Erişim talepleri, onay süreçlerine tabi olarak otomatikleşir ve RBAC/ABAC gibi esnek modellerle kaynaklara ihtiyaç duyulan düzeyde erişim verilir. Bu yaklaşım, güvenlik politikalarını kolayca denetlenebilir kılar ve kullanıcılar için net rol tanımlamaları ile operasyonel verimlilik sağlar.

Sistem mimarisi, veri güvenliği ve olay yönetimi

Geçiş Kontrol Yazılımı, güvenlik mimarisinin merkezi güvenlik katmanı olarak kritik bir rol üstlenir. Entegrasyon mimarisi, aktörler (kullanıcılar), kapı kontrolleri ve dijital varlıklar arasındaki iletişimi güvenli bir API katmanı üzerinden sağlar; bu sayede veri bütünlüğü korunur ve olaylar güvenli bir şekilde toplanır. Ayrıca veri güvenliği ve mahremiyet ilkeleriyle en az yetkili erişim, veri şifreleme ve güvenli log saklama gibi uygulamalar hayata geçer.

Olay yönetimi ve felaket kurtarma, sistemin güvenilirliğini artıran önemli unsurlardandır. Geçiş Kontrol Yazılımı, olayları belirlenen kurallara göre otomatik olarak sınıflandırır, SOC ekiplerine bildiri ve uyarılar iletilir ve gerektiğinde hızlı müdahale için kurtarma planlarını devreye alır. Ayrıca modüler mimari ve bulut tabanlı/hibrit dağıtım seçenekleri, bakım ve yükseltme süreçlerinde esneklik sağlar.

Uygulama senaryoları ve güvenlik riskleri: Ofisten kampüse kadar

Farklı mekânlarda uygulanan senaryolar, Geçiş Kontrol Yazılımı’nın esnekliğini ve uyum yeteneğini gösterir. Ofis ortamında çalışanlar ve misafirler için ev güvenliği, iç güvenliğin sürdürülmesi ve ziyaretçi yönetimi kolaylaştırılırken; veri merkezi ve üretim tesislerinde çok katmanlı güvenlik, sıkı yetkilendirme ve detaylı denetim ön plana çıkar.

Kampüs yapıları gibi geniş alanlarda, güvenli alanların entegrasyonu ile dijital güvenliğin birleşmesi sağlanır. Ancak yanlış yapılandırma, zamanında kapatılmayan hesaplar ve güvenlik ile siber güvenliğin entegrasyonunun eksik olması gibi riskler ortaya çıkabilir. Bu nedenle düzenli güvenlik denetimleri, güncellenen politikalar ve farkındalık çalışmaları ile uyum ve etkinlik artırılır.

Geçiş Kontrol Yazılımı seçerken nelere bakmalı?

Bir kurumsal güvenlik stratejisinin kilit adımı olan yazılım seçimi, entegrasyon yeteneği, ölçeklenebilirlik ve kullanıcı deneyimi başlıklarına odaklanmalıdır. Mevcut IAM çözümleri, HRIS, SIEM ve olay müdahale sistemleriyle sorunsuz çalışıp çalışmadığı kritik bir sorudur; RBAC/ABAC gibi yetkilendirme modellerinin esnekliği de önemli bir kriterdir. Ayrıca ISO 27001 gibi uyum standartlarına uygunluk ve denetim raporlarının erişilebilirliği de göz önünde bulundurulmalıdır.

Dağıtım modu, bakım ve destek gibi operasyonel unsurlar da karar sürecinde belirleyici rol oynar. Bulut tabanlı, on-premise veya hibrit çözümler arasından kurumun altyapısına en uygun model seçilmelidir. Güvenlik yamaları, güncellemeler ve teknik destek sözleşmesi de uzun vadeli güvenlik ve verimlilik için kritik unsurlar arasındadır. Yönetim ve operasyon ekiplerinin, politika yönetimi ve kullanıcı farkındalığı ile bütünleşik bir yaklaşımı benimsemesi gerekir.

Sıkça Sorulan Sorular

Geçiş Kontrol Yazılımı nedir ve bu yazılım kurumsal güvenlik politikaları ile nasıl uyum sağlar?

Geçiş Kontrol Yazılımı, binalara ve dijital kaynaklara giriş-çıkış süreçlerini merkezi olarak yöneten çözümdür. Kurumsal güvenlik politikalarıyla uyum sağlamak için RBAC/rollable politikalar, kimlik doğrulama ve yetkilendirme çözümleri entegrasyonu, loglama ve denetim izi, olay müdahalesi ve periyodik uyum raporları gibi mekanizmalar sunar.

Geçiş Kontrol Yazılımı, iç güvenlik politikaları uyumu süreçlerini nasıl destekler?

İç güvenlik politikaları uyumu; otomatik uyum otomasyonu, günlük operasyonlarda politikaların uygulanabilirliği, denetim izi ve raporlama, olay yanıtı süreçleri ile güçlendirilir. Ayrıca HR, CIAM ve SIEM gibi kaynaklarla entegrasyon sayesinde güvenlik politikaları tüm organizasyona yayılır.

Geçiş Kontrol Yazılımı ile kimlik doğrulama ve yetkilendirme çözümleri nasıl entegre edilir?

Geçiş Kontrol Yazılımı, merkezi kimlik yönetimi, SSO ve MFA entegrasyonları ile kimlik doğrulama ve yetkilendirme çözümlerini birleştirir. RBAC/ABAC tabanlı erişim kontrolleri, erişim talepleri için onay iş akışları ve IAM altyapıları ile veri güvenliği ve uyum güçlendirilir.

Geçiş Kontrol Yazılımı seçerken nelere dikkat edilmeli ve bu seçim kurumsal güvenlik politikalarını nasıl etkiler?

Seçimde entegrasyon yeteneği (IAM, HRIS, SIEM ile uyum), ölçeklenebilirlik, kullanıcı deneyimi, MFA ve diğer güvenlik özellikleri, uyum ve raporlama imkanları, dağıtım modu (bulut, on-premise, hibrit) ve bakım-destek hizmetleri gibi kriterler önemlidir. Bu kriterler, kurumsal güvenlik politikalarının uygulanabilirliğini ve etkinliğini doğrudan etkiler.

IAM entegrasyonu bakımından Geçiş Kontrol Yazılımı hangi avantajları sağlar?

Geçiş Kontrol Yazılımı, merkezi kimlik yönetimi, SSO ve MFA entegrasyonu, yetki devri ve denetim, erişim talep iş akışları ile kimlik ve erişim yönetimini (IAM) güçlendirir. Böylece kullanıcılar ihtiyaçlarına uygun erişimlerle verimli çalışırken güvenlik politikaları sıkı bir şekilde izlenebilir.

Güvenlik olayları ve denetim için Geçiş Kontrol Yazılımı hangi raporlama özelliklerini sunar?

Geçiş Kontrol Yazılımı, loglama ve denetim izi ile tüm erişim geçmişlerini merkezi olarak kaydeder, olay sınıflandırma ve korelasyon yapar ve uyum raporları ile denetim süreçlerini kolaylaştırır. Bu sayede SOC entegrasyonu ve regülasyon uyumu sağlanır.

| Başlık | Özet Nokta | Etki/Notlar |

|---|---|---|

| Geçiş Kontrol Yazılımı nedir ve temel işlevler | Merkezi güvenlik çözümleri; giriş/çıkış süreçlerini yönetir, olayları kaydeder ve güvenlik kurallarını uygulanabilir şekilde ihraç eder. Kart okuyucular, biyometrik tarayıcılar veya mobil kimlik doğrulama ile kullanıcı kimliğini doğrular; roller göre yetkilendirme uygulanır. | Güvenlik politikalarının uygulanabilirliği ve olay incelemesi için temel teşkil eder. |

| Ana işlevler: Erişim ilkeleri, RBAC ve entegrasyon | Çalışan rolleri, departmanlar ve süreler gibi kriterlere dayalı kimlik doğrulama ve yetkilendirme kararları; esnek politikalar sunar. | Yetkisiz erişim risklerini azaltır ve politikaların netleşmesini sağlar. |

| Entegrasyon yetenekleri (HR, IAM, SIEM) | HR, kurumsal IAM ve SIEM ile verimli entegrasyon; politikaların güncel verilerle uygulanabilirliğini sağlar. | Uyum ve olay yanıtı için daha hızlı ve tutarlı veri akışı sağlar. |

| Loglama ve denetim izi | Her erişim denemesi ve güvenlik olayının ayrıntılı kaydı; denetim için kolay erişim. | Güvenlik analizi ve uyum denetimleri için temel veri sağlar. |

| Olay müdahalesi ve raporlama | Acil durumlar için hazır raporlar ve göstergeler; hızlı müdahale için uyarı mekanizmaları. | Operasyonel güvenliğin güçlenmesi ve regülasyon raporlarının kolay hazırlanması. |

| Kurumsal güvenlik politikaları ile entegrasyon | En az ayrıcalık, zamanlama/coğrafi kısıtlamalar, MFA entegrasyonu, olay yanıtı ve uyum raporları | Politikaların yazılım dışına taşması, organizasyonel benimseme ve güvenlik kültürü gelişir. |

| İç güvenlik politikaları uyumu ve denetim | Uyum otomasyonu; denetim izi ve raporlama; saha operasyonları için esneklik; olay-sınıflandırma ve korelasyon | Uyum sağlanır, olaylar daha erken tespit edilir. |

| Kimlik doğrulama ve yetkilendirme çözümleri ile IAM entegrasyonu | Merkezi kimlik yönetimi; SSO ve MFA; yetki devri ve denetim; erişim talep iş akışları | Kullanıcı deneyimi iyileşir; SOC görünümü tek merkezden izlenebilir. |

| Sistem mimarisi, veri güvenliği ve olay yönetimi | Entegrasyon mimarisi, veri güvenliği ve mahremiyet; olay yönetimi ve tetikleyiciler; yedekleme ve felaket kurtarma; bulut/hibrit dağıtım | Veri bütünlüğü ve operasyonel dayanıklılık artar. |

| Uygulama senaryoları ve riskler | Ofis, veri merkezi, endüstriyel tesisler, kampüs; riskler: yanlış yapılandırma, hesap kapatma eksikliği, entegrasyon eksikliği, uyum eksikliği | Önlemler ile güvenlik dayanıklılığı artar. |

| Geçiş Kontrol Yazılımı seçerken nelere bakmalı? | Entegrasyon, Ölçeklenebilirlik, Kullanıcı deneyimi, Güvenlik özellikleri, Uyum ve raporlama, Dağıtım modu, Bakım ve destek | Doğru seçim yapılır; uzun vadeli uyum ve esneklik sağlanır. |

| Sonuç (özet) | Geçiş Kontrol Yazılımı ile kurumsal iç güvenlik politikalarının uygulanması, yönetişim, denetim ve operasyonel etkililik açısından ölçülebilir faydalar sağlar. | Güvenlik, uyum ve verimlilik arasındaki denge güçlenir. |

Özet

Geçiş Kontrol Yazılımı, güvenlik politikalarının uygulanabilirliğini artıran merkezi bir çözümdür. Bu tablo, yazılımın temel işlevleri, entegrasyon yetenekleri, politikalarla olan uyum süreçleri ve olası uygulama senaryoları hakkında kilit noktaları özetler. Yazılım seçilirken entegrasyon, ölçeklenebilirlik, güvenlik özellikleri ve uyum raporlaması gibi kriterlerin dikkate alınması, uzun vadede güvenlik, uyum ve operasyonel verimlilik açısından fayda sağlar.